hoy 27/03/2020 a las 3PM GMT -5

un flujo DNS (53)UDP empezo a saturar el canal que tengo de bajada por Gpon del operador Claro.

el internet de mi casa, desde donde trabajo y tengo servicios, funciona con una conexion de fibra optica de Claro de 24/12 Mb , en el lugar donde vivo es lo menos peor que se puede contratar ya que los monopolios no permiten la competencia y un servicio de calidad.

con una una IP publica /30 que es manejada por un equipo Mikrotik, donde se gerencia la seguridad y todo lo de la red , menos el WIFI ;D

Rango IP CASA: 181.49.XXX.XXX/30

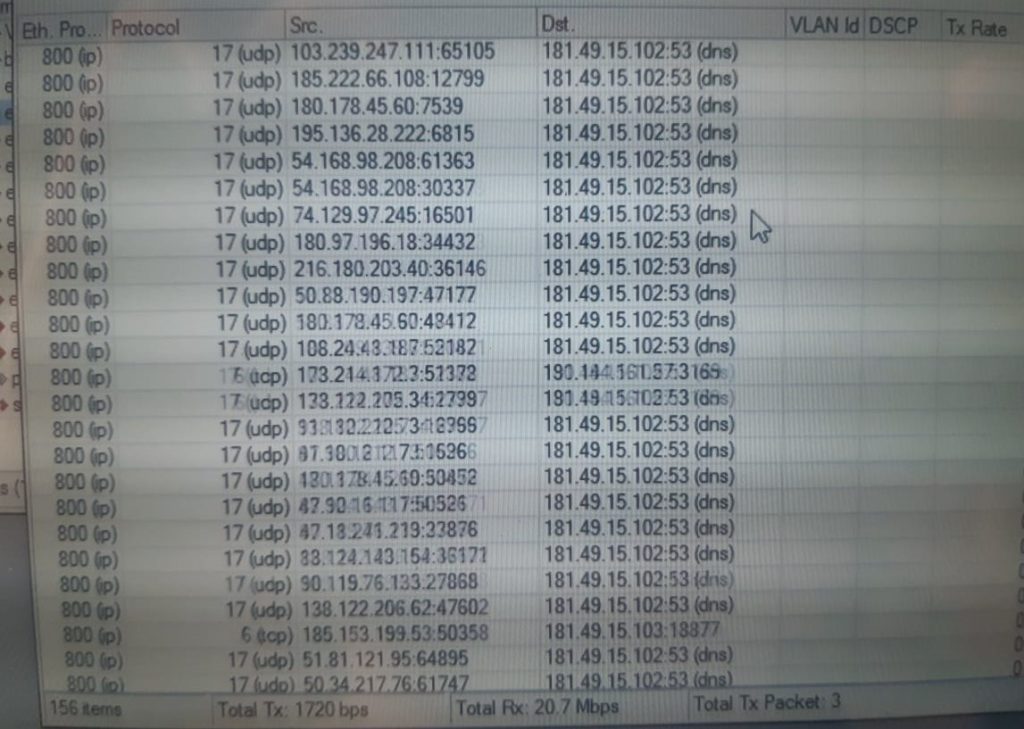

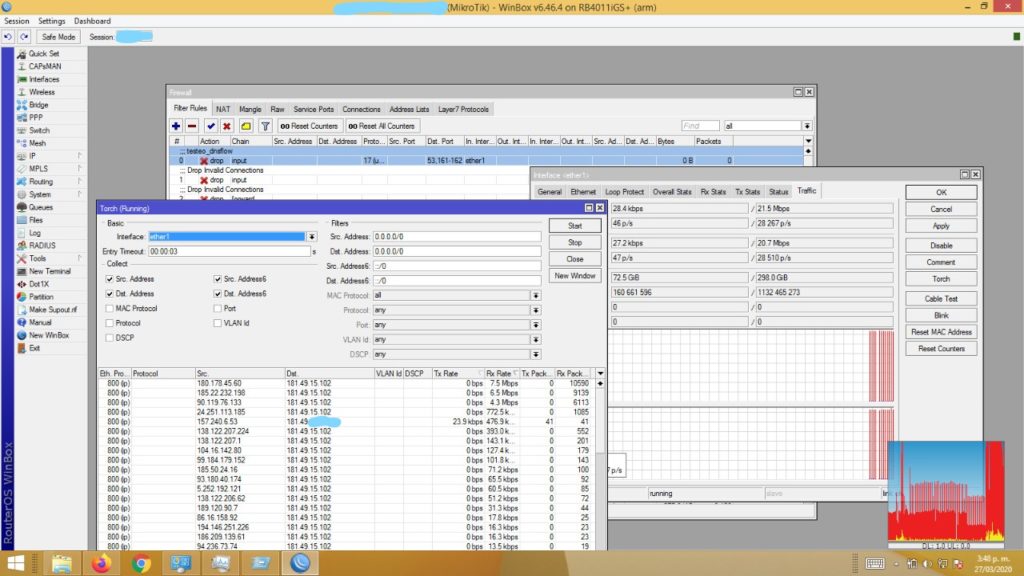

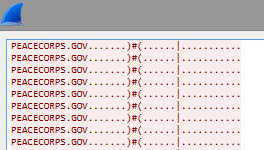

DST Flujo DNS: 181.49.15.102 (Flujo que saturaba la velocidad de bajada)en esta imagen se puede ver los primeros intentos de mitigacion, aproximadamente 40 minutos despues de dectectar ese trafico anormal.

con reglas en el firewall que no funcionaban, e haciendo muchas preguntas.

- Los rango de IP son diferentes, por que esta este flujo llegando a mi rango de red ?

R/: parecia una mala zona en un equipo de claro, o una falla de enrutamiento ocasionada por error humano o algun hijack de equipos. - La regla input drop 53 udp, por la interface de wan , en el firewall mikrotik no funciono?

R/: solo hasta que se eliminen la conexiones activas del puerto 53, todas. empieza a trabajar la regla.

esta preguntas se generaron al principio sin respuesta, me toco preguntarle a una perzona que sabe mas de redes y me ha asesorado en muchas cosas.

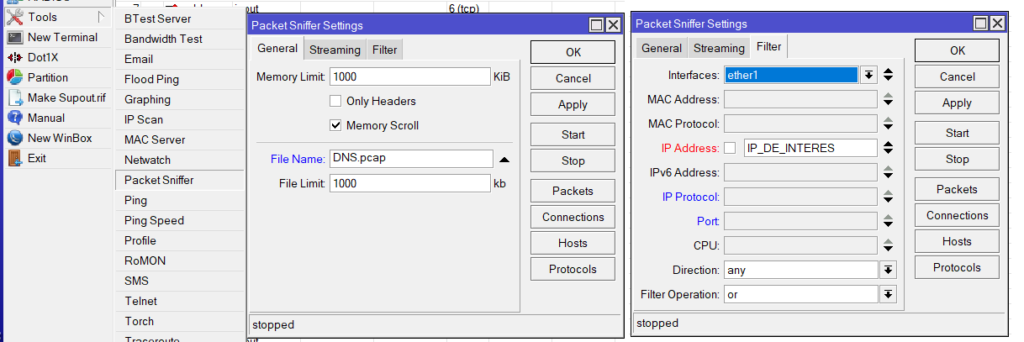

recomendo hacer una captura de lo que llegaba para hacer un analizis mas profundo de esos datos, asi se captura un .pcap con mikrotik.

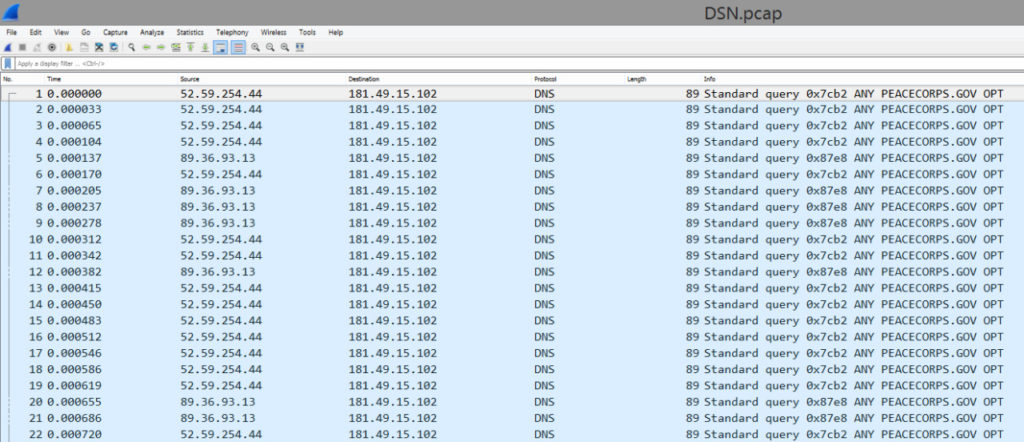

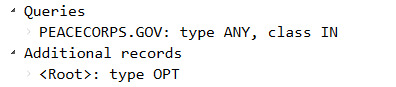

analizando el trafico en wireshark.

peacecorps.gov ?????

- que puta mierda tiene que ver la ip 181.49.15.102 con este domonio?

- sera un ataque ? o un hijack de equipos ?

- por que mierda este trafico viene a parar al router ?

- estoy en doble NAT mal configurado del operador ?

.pcap para descarga

solucion?

como el trafico no esta dirigido a la ip que gestiono en mi router, lo que me recomendaron fue llamar al proveedor y presentar el caso.

(parece una mala configuracion de las rutas de parte del operador, en la maroma de red que les toca hacer pa brindar el servicio.)

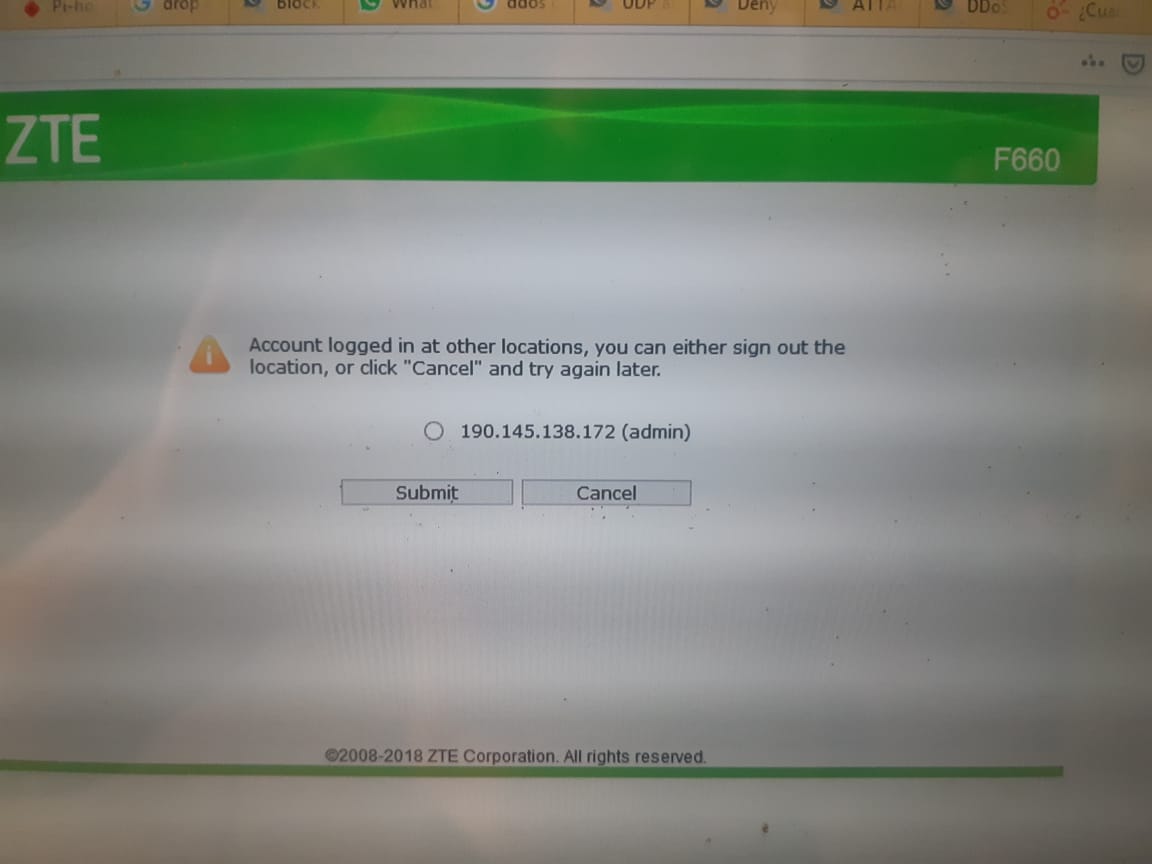

llame a la linea de PYMES del operador presente el caso, de primera me dijeron que todo parecia en orden, luego se callo la llamada, el ONT F660ZTE se reinicio, por donde va el internet y la linea telefonica VOZIP.

esto a continuacion es pura fe de lo que creo que paso:

- se reinicio el ONT F660 ZTE y se callo la llamada de soporte.

- resetearon el equipo de fabrica o le realizaron un downgrade al firmware.

- se demoro para arrancar.

- Se conecto de nuevo al router mikrotik, ya que el operador pide Pc con rango de IP publica pra hacer pruebas

- se verifico la clave por defecto publicada en internet y trabajaba mientras habia alguien mas logeado en el equipo.

- se verifico la clave por defecto publicada en internet y trabajaba mientras habia alguien mas logeado en el equipo.

- Nunca de recibío llamada de regreso para finalizar el caso.

- el trafico sospechoso «desaparecio» despues de este evento.

Parece ser el comienzo de un largo camino de aprendizaje sobre redes e ISP mal configurados. Quede lleno de dudas que tratare de ir resolviendo.

O si saben por qué pasa esto, puede dejar su comentario.

El caos continua . . .

hoy 2/4/2020 el trafico de cosas mal direccionadas continua pero de una manera menos invasiva.

tambien se detecto que este trafico hacia IP’s que no estan en el rango publico del router y esta etiquetado con una VLAN .

esto debe ir en un post nuevo 😀